Actualización de RuterOS y firmware en Mikrotik

Esta guía le ayudará con la actualización de RuterOS y firmware en Mikrotik. Esta tarea es muy importante para mantener nuestro equipo con las actualizaciones de seguridad al día, como así también para obtener el mejor rendimiento del equipo.

La actualización la vamos a realizar por medio de Winbox, pero también es aplicable para hacerlo desde el navegador web. Personalmente recomiendo hacerlo por medio de Winbox. También se puede realizar a “mano” la actualización, pero será un tema a futuro.

A actualizar se ha dicho! . Está de más decir que debes tener respaldo de las configuraciones del equipo…….. sabemos que siempre lo haces …….

Ingresamos por Winbox a nuestro router

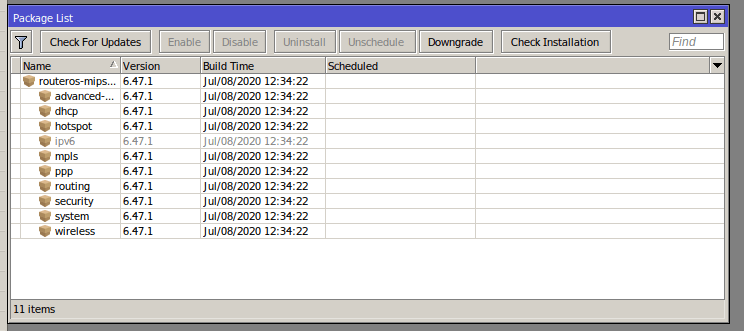

Vamos a /System/package, en la ventana que Package List damos click sobre “Check for Update”

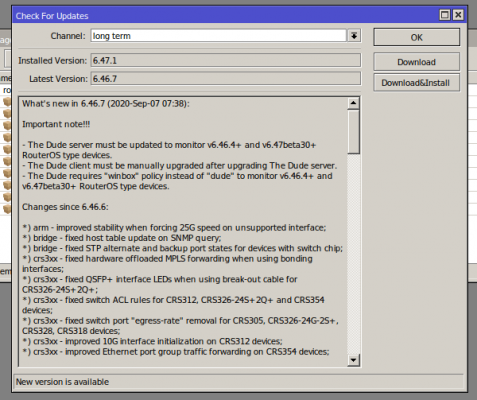

En “Channel”, tenemos las opciones disponibles para la actualización del sistema operativo de nuestro Mikrotik. Como esta guía es para los que recién estamos ingresando al mundo Mikrotik, no nos vamos a detener en las opciones “testing” ni “development”, tampoco haremos clic sobre esas opciónes!!!.

Como lo dice la palabra, la versión estable, nos instalara la última versión de RouterOS probada (ya pasó por development y testing). La versión long term, también paso por (development y testing) pero solo incluye actualizaciones críticas de seguridad. Yo prefiero utilizar la versión long term, pero es una opinión personal.

Nos mostrará la versión que tenemos y última versión a instalar, si las versiones difieren… a actualizar se ha dicho. Le damos clic a “download&install”.

En la parte de abajo izquierda de la ventana, veremos el progreso de la descarga.

![]()

Luego de la descarga, el equipo se reiniciará y comenzará la instalación de la nueva versión de RouterOS, dependiendo de tu equipo el proceso puede demorar unos minutos.

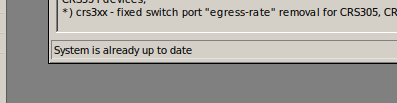

Si volvemos a hacer todos los pasos, nos debería figurar en la ventana de “Check For Updates”, abajo a la izquierda “System is already up to date”. Eso quiere decir que hemos actualizado satisfactoriamente el sistema operativo de nuestro router.

La mayoría de los errores o pérdida de performance de los routers Mikroitk, se debe a que acá terminan con la actualización de los mismo. Pero se olvidan o desconocen que se debe actualizar también el firmware. Para hacer la actualización que nos está faltando, vamos a entrar por winbox a nuestro equipo y vamos a abrir la terminal

Vamos a tipear (sin las comillas) “system routerboar” y le damos enter, luego tipeamos “print” y le damos nuevamente enter.

Esto nos mostrará (entre otras cosas) la versión de firmware que tenemos instalada y la que está disponible para instalar.

Ahora tipeamos “upgrade” y damos enter, en la consola tendremos que confirmar la actualización del firmware pondiendo “y”

![]()

Ya tenemos instalada la última versión de firmware para nuestro Mikrotik, ahora solo tenemos que reiniciar y listo

echo: system,info,critical Firmware upgraded successfully, please reboot for changes to take effect!

En

En  En

En

En

En